La Tecnología hecha fácil en Español y ahora en English

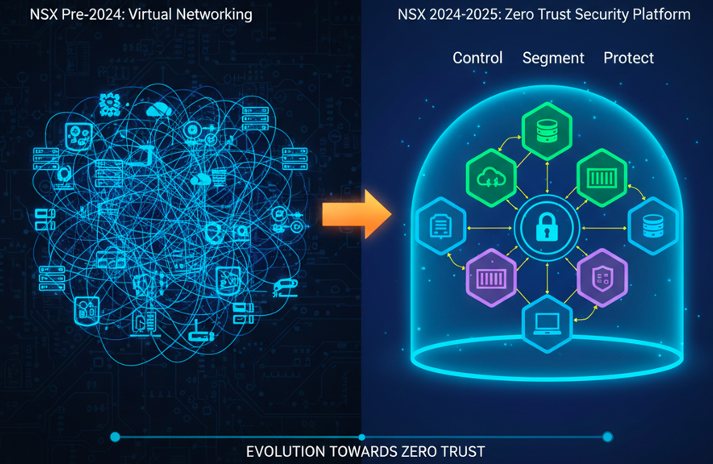

Durante años, NSX fue percibido como “networking virtual”: switches lógicos, routers distribuidos y overlays.

En 2024–2025, esa visión quedó obsoleta.

Hoy, NSX es esencialmente una plataforma de seguridad cuyo valor principal no es mover paquetes, sino controlar, segmentar y proteger cargas de trabajo en un mundo híbrido y altamente distribuido.

Este artículo analiza cómo NSX evolucionó hacia Zero Trust, por qué es más relevante que nunca y qué decisiones técnicas deben tomar hoy los equipos de TI.

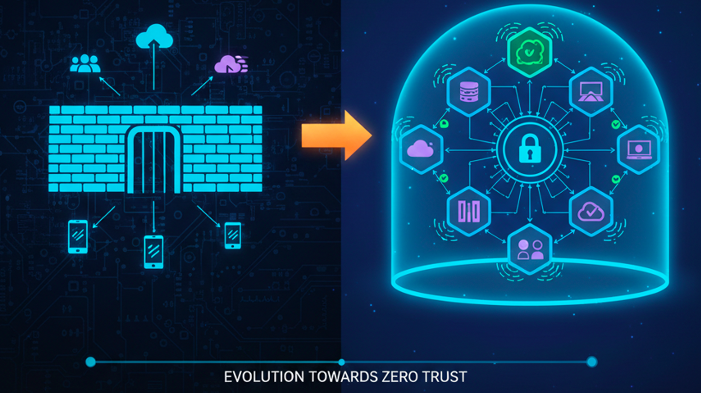

La premisa clásica de seguridad:

“Protegemos el perímetro y confiamos en lo interno”

Simplemente ya no funciona.

En entornos modernos:

NSX adopta el principio Zero Trust:

Nunca confíes, siempre verifica.

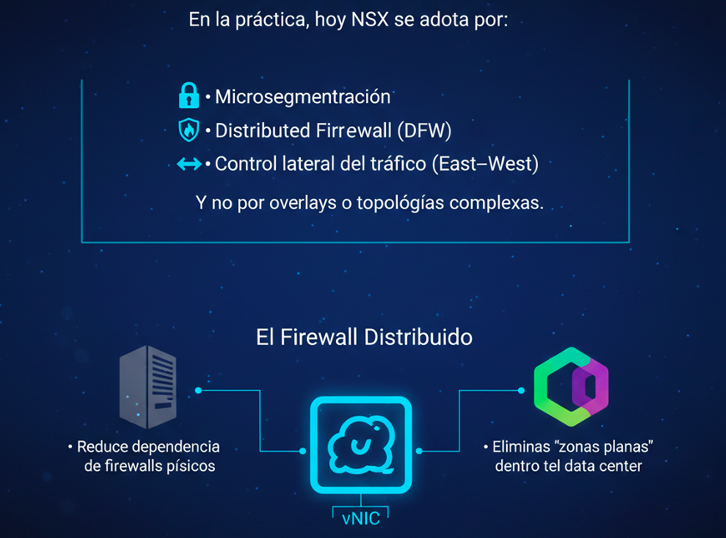

En la práctica, hoy NSX se adopta por:

Y no por overlays o topologías complejas.

El firewall distribuido:

La microsegmentación sigue siendo:

En 2024–2025:

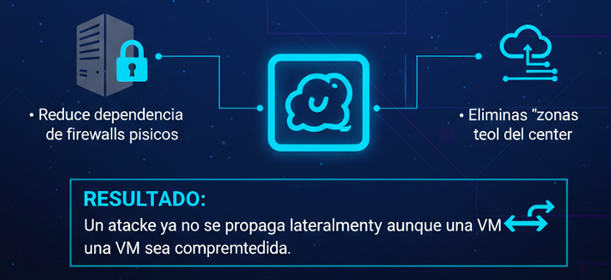

Resultado:

Un ataque ya no se propaga lateralmente aunque una VM sea comprometida.

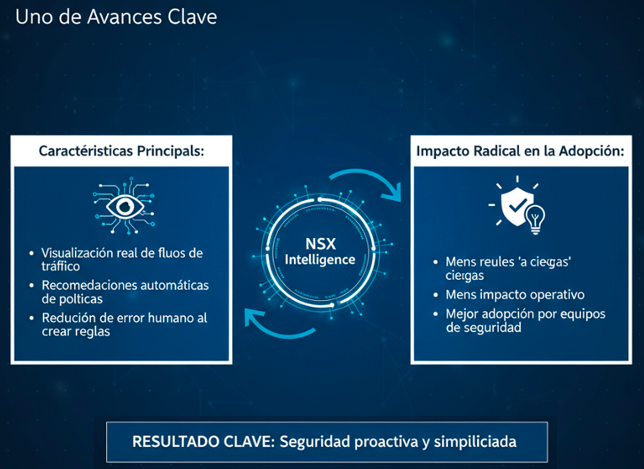

Uno de los avances clave es NSX Intelligence:

Esto cambia radicalmente la adopción:

NSX en 2024–2025 no opera aislado:

Se integra con:

Esto permite:

En entornos Kubernetes:

NSX:

Esto es clave para:

Equipos que ejecutan aplicaciones modernas sin perder control.

Post-adquisición:

Esto obliga a decidir:

En la mayoría de los casos, el TCO de NSX sigue siendo competitivo frente a soluciones fragmentadas.

Errores comunes al implementar NSX hoy

Como consultor, he visto repetidamente:

❌ Implementar NSX solo como red

❌ No involucrar al equipo de seguridad

❌ Políticas demasiado abiertas “por miedo”

❌ Falta de gobernanza post-implementación

NSX no es plug-and-play, pero bien implementado: Reduce riesgos, costos y tiempos de respuesta.

Conclusión

NSX dejó de ser un “nice to have” técnico.

En la actualidad es:

Para organizaciones con cargas críticas, datos sensibles o requisitos regulatorios, ignorar NSX ya no es una opción estratégica.